Oprogramowanie stalkerware to narzędzie umożliwiające szpiegowanie ofiary bez jej zgody

Pół roku temu wprowadziliśmy specjalny komunikat, który informuje użytkownika o tym, że na jego telefonie zainstalowane jest komercyjne oprogramowanie szpiegowskie (ang. stalkerware). Niniejszy raport zawiera informacje na temat wykorzystywania tego rodzaju programów oraz liczby użytkowników, którzy padli jego ofiarą w pierwszych ośmiu miesiącach 2019 roku.

Na przestrzeni ostatnich lat technologia do konsumenckiego monitorowania innych osób szybko ewoluowała, a sam cel tejże aktywności uległ znaczącej zmianie. Rozpowszechnienie się dostępu do internetu oraz związana z tym eksplozja wykorzystywania urządzeń mobilnych doprowadziła do rozwoju dobrze prosperującego oprogramowania do szpiegowania – znanego jako stalkerware. Oprogramowanie to umożliwia użytkownikom na przykład monitorowanie wiadomości innej osoby, uzyskiwanie informacji o jej rejestrze połączeń oraz lokalizacji GPS — w sposób ukradkowy. Często może ono być wykorzystywane do przekraczania bariery prywatności aktualnych i byłych partnerów, a nawet osób nieznajomych. W tym celu wystarczy ręcznie zainstalować na konkretnym smartfonie czy tablecie ofiary specjalną aplikację. Następnie osoba mająca zamiar kogoś szpiegować (tzw. stalker) otrzymuje dostęp do wielu osobistych danych ofiary, nawet jeśli fizycznie nie przebywają razem. Znacząco różni się ono od oprogramowania służącego do kontroli rodzicielskiej: podczas gdy aplikacje do kontroli rodzicielskiej mają za zadanie ograniczyć dostęp do ryzykownych i nieodpowiednich treści, stalkerware umożliwia napastnikowi szpiegowanie ofiary bez jej zgody.

Znacząca większość aplikacji typu stalkerware nie jest dostępna w oficjalnych sklepach z aplikacjami – takich jak Google Play – a ich instalacja wymaga dostępu do specjalnej strony internetowej oraz dostępu do urządzenia ofiary. Osoby o niecnych zamiarach mogą ich używać do monitorowania wiadomości e-mail pracowników, śledzenia trasy, jaką przemierza dziecko, a nawet szpiegowania partnera. Może to skutkować nękaniem, inwigilacją, prześladowaniem, a nawet przemocą domową. Jednak obowiązujące prawo nie reguluje w stopniu wystarczającym używania oprogramowania stalkerware, a w efekcie nie odstrasza sprawców przed dokonywaniem nadużyć i wykorzystywaniem innych ludzi.

Opublikowane w tym raporcie dane pochodzą z połączonych statystyk na temat zagrożeń uzyskanych w ramach Kaspersky Security Network w celu zbadania, jak często oraz ilu użytkowników napotkało stalkerware w pierwszych ośmiu miesiącach 2019 roku, w porównaniu z zeszłym rokiem. Kaspersky Security Network to infrastruktura przeznaczona do przetwarzania danych związanych z cyberbezpieczeństwem, które dobrowolnie udostępniają miliony ochotników z całego świata. W raporcie tym zbadaliśmy, dlaczego stalkerware jest używane oraz gdzie jest stosowane najczęściej.

Najważniejsze ustalenia

- W okresie od stycznia do sierpnia 2019 roku na całym świecie nasze technologie zabezpieczające zarejestrowały ponad 518 223 przypadków obecności stalkerware na urządzeniach użytkowników lub wykryły próbę jego instalacji – co stanowi wzrost o 373% w porównaniu do tego samego okresu w 2018 r.

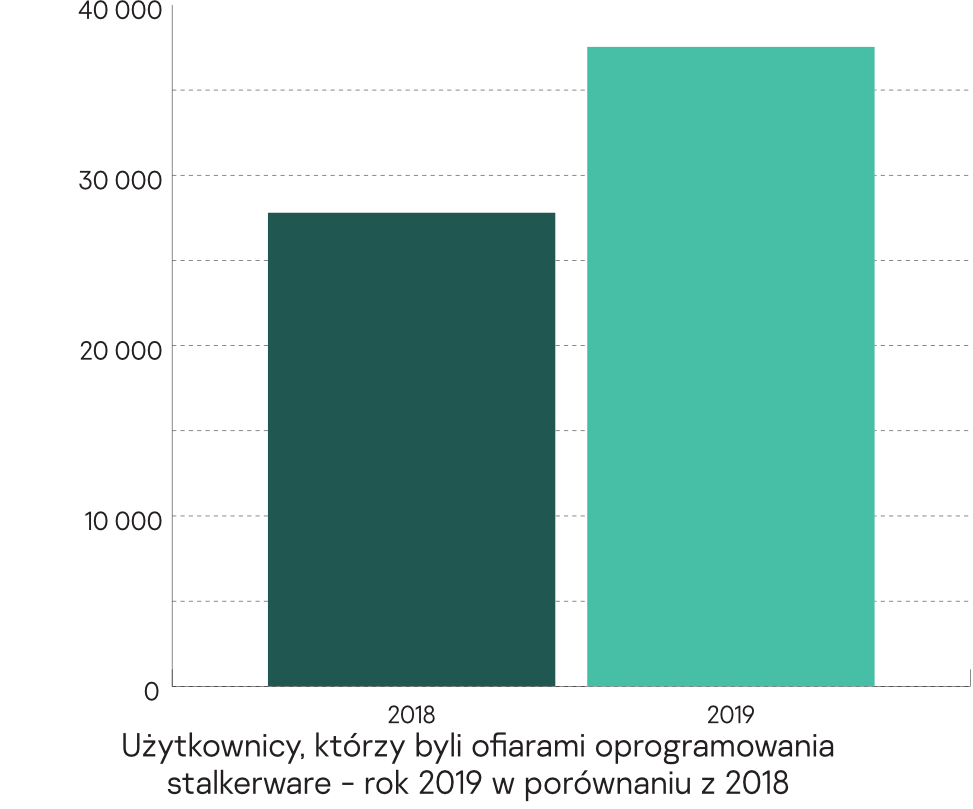

- W pierwszych ośmiu miesiącach 2019 roku 37 532 użytkowników co najmniej jeden raz napotkało oprogramowanie do szpiegowania. To wzrost o 35% w porównaniu do analogicznego okresu w 2018 roku — wówczas atakowanych było 27 798 użytkowników.

- W pierwszych ośmiu miesiącach 2019 roku liczba użytkowników atakowanych przez pełnoprawne oprogramowanie szpiegowskie klasyfikowane jako trojany (TrojanSpy) wynosiła 26 620, co oznacza, że takich przypadków było mniej niż ataków z użyciem stalkerware.

- W skali całego świata Federacja Rosyjska jest regionem, w którym stalkerware działa najintensywniej: odsetek użytkowników potencjalnie zaatakowanych w pierwszych ośmiu miesiącach 2019 roku wyniósł tam 25,6%. Na drugim miejscu znalazły się Indie z odsetkiem 10,6% zaatakowanych użytkowników, a na trzecim uplasowała się Brazylia (10,4%). Czwarte miejsce zajęły Stany Zjednoczone, z wynikiem 7,1%.

- W Europie trzy pierwsze miejsca zajęły odpowiednio: Niemcy, Włochy oraz Wielka Brytania.

Globalna liczba użytkowników, na których urządzeniach zainstalowane zostało oprogramowanie stalkerware, wzrosła o 35% zaledwie w ciągu jednego roku

Oprogramowanie do szpiegowania jako coraz większy problem

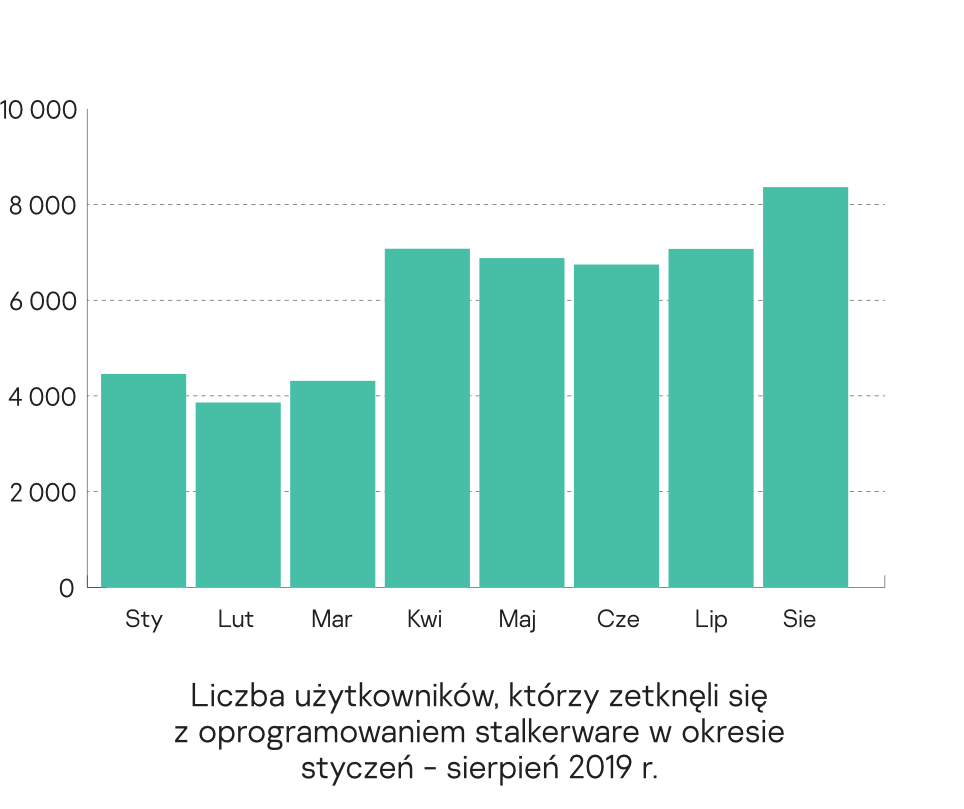

W bieżącym roku zanotowaliśmy znaczący wzrost liczby wykrytych programów typu stalkerware na urządzeniach z systemem Android chronionych przez produkty firmy Kaspersky. Może to wynikać m.in. z ulepszonego wykrywania ich przez rozwiązania cyberbezpieczeństwa: w kwietniu firma Kaspersky wprowadziła w swojej aplikacji zabezpieczającej dla systemu Android alerty dotyczące prywatności, które informują użytkownika, gdy jakiś program znajdujący się na jego urządzeniu może być wykorzystywany do stalkingu. Od tej pory liczba wykryć stale rośnie. Na przykład w marcu 2019 roku stalkerware zaatakowało 4 315 użytkowników, a w kwietniu 7 075, co stanowi wzrost o 64% w skali zaledwie jednego miesiąca. Z kolei w sierpniu liczba ta wzrosła do 9 251.

Te otwarcie sprzedawane programy do użytku prywatnego są często używane do szpiegowania osób z pracy, członków rodziny i partnerów, a zapotrzebowanie na nie jest ogromne. Za stosunkowo niewielką cenę, czasami nawet tylko 7 dolarów za miesiąc, aplikacje te działają w ukryciu, informując swoich operatorów o aktywności urządzenia, np. jego lokalizacji, historii przeglądania internetu, wiadomościach tekstowych, rozmowach w mediach społecznościowych itp. Niektóre z nich mogą nawet kręcić filmy i nagrywać głos.

W celu głębszego zbadania problemu stalkerware firma Kaspersky przeanalizowała jego aktywność w ostatnich ośmiu miesiącach. W okresie od stycznia do sierpnia 2019 roku stalkerware zostało zidentyfikowane na urządzeniach 37 533 użytkowników co najmniej jeden raz. Stanowi to 35% wzrost w porównaniu do analogicznego okresu w 2018 roku, gdy zaatakowanych zostało 27 798 użytkowników. Ogólnie w okresie od stycznia do sierpnia 2019 r. produkty firmy Kaspersky zarejestrowały 518 223 przypadków obejmujących obecność oprogramowania stalkerware na urządzeniach użytkowników lub próbę jego instalacji, co stanowi wzrost aż o 373% w porównaniu do analogicznego okresu 2018 r.

Osoba trzeba może również uzyskać w czasie rzeczywistym dostęp do zdjęć ofiary w telefonie oraz aparatu, jak również do historii przeglądania, plików na urządzeniu, kalendarza czy listy kontaktów

Przykłady oprogramowania używanego do celów stalkingu

W 2019 roku najczęściej rozpowszechniona była rodzina programów stalkerware o nazwie Monitor.AndroidOS. MobileTracker.a, która zainfekowała 6 559 unikatowych użytkowników. Na drugim miejscu znalazło się oprogramowanie Monitor.AndroidOS.Cerberus.a, który wykryto na urządzeniach 4 370 użytkowników, a tuż za nim uplasowało się Monitor.AndroidOS.Nidb.a (4 047 użytkowników).

Pierwsze dwie rodziny różnią się od tych z zeszłego roku. Wówczas na urządzeniach użytkowników najczęściej były wykrywane Monitor.AndroidOS. Nidb.a oraz Monitor.AndroidOS.PhoneSpy.b, odpowiednio 4 427 i 2 819 razy. Trzecim najpopularniejszym stalkerware był Monitor.AndroidOS.XoloSale.a, który zaatakował 1 946 użytkowników.

W naszym wewnętrznym systemie klasyfikacyjnym rekord Monitor.AndroidOS.MobileTracker.a jest wykorzystywany do identyfikowania aplikacji Mobile Tracker Free, która jest przedstawiana jako narzędzie służące do śledzenia aktywności dzieci i pracowników. W rzeczywistości aplikacja umożliwia śledzenie lokalizacji użytkownika, jego korespondencje zarówno poprzez wiadomości SMS, jak i komunikatory (WhatsApp, Hangouts, Skype, Facebook Messenger, Viber, Telegram itp.), a także połączenia telefoniczne. Atakujący mogą również uzyskiwać dostęp do zdjęć ofiary na telefonie oraz do aparatu w czasie rzeczywistym, historii przeglądania internetu, plików na urządzeniu, kalendarza i listy kontaktów. Ponadto aplikacja umożliwia zdalne sterowanie urządzeniem. Co ważne, aplikacja może działać w trybie ukrytym, udając aplikacje systemowe.

Kolejna aplikacja — Cerberus (Monitor.AndroidOS.Cerberus.a) — jest reklamowana jako aplikacja antykradzieżowa. Ona również oferuje działanie w trybie ukrytym oraz potrafi zapobiegać dezinstalacji. Umożliwia ona między innymi śledzenie lokalizacji urządzenia, robienie zdjęć przy użyciu aparatu oraz zrzutów ekranu, jak również nagrywanie dźwięku poprzez mikrofon.

Aplikacja znajdująca się na trzecim miejscu, Monitor.AndroidOS.Nidb.a, jest zasadniczo grupą podobnych aplikacji: iSpyoo/TheTruthSpy/Copy9. W przeciwieństwie do poprzednich dwóch programów czasami są one uczciwie reklamowane jako narzędzia służące do szpiegowania partnera i są nawet opisane w specjalnych artykułach.

Zestaw funkcji jest dość standardowy, a mimo to imponuje — śledzenie korzystania ze stron internetowych, przechwytywanie korespondencji w postaci SMS-ów i komunikatorów, śledzenie połączeń i historii przeglądania. Podobnie jak wiele innych podobnych aplikacji, do ich działania konieczne jest udzielenie im uprawnień superużytkownika (administratora). Mogą one działać w trybie ukrytym, a na liście zainstalowanych aplikacji ich nazwy przypominają procesy systemowe.

Rozkład geograficzny oprogramowania stalkerware

Rynek legalnego oprogramowania szpiegowskiego i stalkerware obejmuje cały świat — regiony o największej liczbie ataków są bardzo zróżnicowane. Kraje należące do pierwszej dziesiątki tych, w których udział takich ataków jest największy, ani nie wykazują podobieństw geopolitycznych, ani nie leżą w bliskiej odległości.

Badanie firmy Kaspersky pokazuje, że aktywność oprogramowania stalkerware jest największa w Rosji. Duże rozpowszechnienie takich aplikacji w Indiach sprawiło, że kraj ten znalazł się na drugim miejscu, jeśli chodzi o incydenty związane ze stalkerware, zarejestrowane w okresie od stycznia do sierpnia (zaatakowanych zostało 10,56% użytkowników).

85% osób pracujących w obszarze przemocy w rodzinie przyznało, że pomagało ofiarom, które napastnik śledził przy użyciu GPS

W 2019 roku w Brazylii zaatakowanych zostało 10,39% użytkowników, a Stany Zjednoczone znalazły się na czwartym miejscu (7,11%). W kraju tym istnieją grupy, które zwiększają świadomość w kwestii zagrożeń, jakie stwarza oprogramowanie stalkerware, i prowadzą badania, których celem jest ujawnianie jego użytkowników. Organizacja National Public Radio przeprowadziła badanie wśród 72 schronisk dla ofiar przemocy w rodzinie. 85% osób pracujących w obszarze przemocy domowej przyznało, że pomagało ofiarom, które sprawca śledził przy użyciu GPS. Niemal trzy czwarte (71%) sprawców przemocy domowej monitorowało aktywność ofiary na komputerze, a 54% przeglądało telefon komórkowy przy użyciu stalkerware. W 2019 roku piąte miejsce zajęły Niemcy (3,55%).

Stalkerware a krajobraz cyberzagrożeń

Porównując stalkerware i spyware do pozostałych ataków na użytkowników mobilnych – takich jak adware, riskware czy malware – przeważnie są one nieukierunkowane i klasyfikowane jako not-a-virus. W pierwszych ośmiu miesiącach 2019 roku firma Kaspersky zidentyfikowała 2 350 862 użytkowników zaatakowanych potencjalnie niechcianymi programami, a zaledwie 1,60% z nich było związane ze stalkerware. Jednak odmiennie niż w przypadku większości masowych potencjalnych zagrożeń (typu adware) oprogramowanie stalkerware wymaga działania ze strony stalkera i przeprowadzenia określonych działań. Każdy cel jest starannie wybierany. W efekcie, chociaż odsetek ten jest niższy, stalkerware jest bardziej ukierunkowane na konkretną ofiarę oraz wykazuje niepokojącą liczbę nadużyć.

W 2019 roku oprogramowanie stalkerware zaatakowało ponad 37 000 użytkowników; rok wcześniej liczba ta wynosiła prawie 27 000

Aby uzyskać pełny obraz sytuacji podczas oceny dynamiki rozwoju stalkerware, porównaliśmy je do pełnoprawnego, nielegalnego szkodliwego oprogramowania szpiegowskiego dla komputerów PC, które wykrywamy jako trojany. Okazało się, że mimo że liczba nielegalnego oprogramowania szpiegowskiego spada, odsetek programów typu stalkerware rośnie.

Przeprowadzona przez nas analiza pierwszych ośmiu miesięcy 2019 roku pokazuje, że liczba użytkowników, którzy mieli do czynienia ze stalkerware, w rzeczywistości przekroczyła liczbę ataków z użyciem trojanów szpiegowskich. W 2018 roku zanotowaliśmy ponad 43 000 ataków wykorzystujących trojany szpiegowskie oraz około 28 000 ofiar stalkerware, z kolei w 2019 roku obraz ten uległ zmianie. Liczba użytkowników, którzy napotkali stalkerware, wzrosła o 35% i sięgnęła prawie 37 000, a tymczasem narzędzia do szpiegowania zaatakowały 26 620 razy.

Produkty firmy Kaspersky zarejestrowały zauważalny wzrost liczby incydentów związanych ze stalkerware w porównaniu do wszystkich zagrożeń w 2018 roku. Pomiędzy styczniem a sierpniem zeszłego roku takie oprogramowanie odpowiadało za zaledwie 1,01% ogólnej liczby użytkowników, którzy napotkali jakikolwiek rodzaj potencjalnie niebezpiecznego (adware i inne z kategorii nota-virus) oprogramowania (2 740 023). Wygląda na to, że popularność stalkerware rośnie, podczas gdy ataków z użyciem tradycyjnych szkodliwych programów jest mniej niż 12 miesięcy temu.

Wnioski i porady

Wyraźnie widać, że liczba programów do stalkingu rośnie, a ich pozycja jest coraz mocniejsza w krajobrazie cyberzagrożeń. Jeśli chodzi o ogólną liczbę wykrytych ataków riskware, adware i spyware rok do roku, odsetek incydentów związanych ze stalkerware wzrósł. Aby zidentyfikować narzędzia do tego typu działań w krajobrazie cyberzagrożeń, potrzebny jest czas, ale zauważamy coraz więcej incydentów. Wprowadzenie w produktach zabezpieczających ulepszeń spowodowało znaczący wzrost współczynnika wykrywania — firma Kaspersky udostępniła własne rozwiązanie służące do informowania użytkowników o stalkerware w kwietniu 2019 roku. Według prognoz coraz więcej krajów będzie doświadczać incydentów związanych ze stalkerware, a w ostatnich dwóch latach najbardziej było ono widoczne w Rosji, Indiach, Stanach Zjednoczonych i Niemczech.

Dobra wiadomość dla użytkowników jest taka, że odpowiednie funkcje oraz skuteczne rozwiązania są już dostępne, zatem problem można rozwiązać na własną rękę. Mimo to firmy z obszaru bezpieczeństwa IT oraz organizacje wspierające ofiary przemocy domowej powinny połączyć siły, aby branża cyberbezpieczeństwa coraz lepiej reagowała na stalkerware. Takie inicjatywy mogą pomóc ofiarom, oferując im technologie i doświadczenie.

Wierzymy, że każda osoba ma prawo do ochrony prywatności. Dlatego udostępniamy ekspertyzę z punktu widzenia bezpieczeństwa, blisko współpracujemy z organizacjami międzynarodowymi oraz organami ścigania w celu walki z cyberprzestępcami, jak również rozwijamy technologie, rozwiązania i usługi, dzięki którym użytkownicy są chronieni przed cyberzagrożeniami.

stalkerware

stalkerware

Porady

Porady