Zaawansowane długotrwałe ataki (ang. Advanced Persistent Threats, APT) wykorzystują najbardziej wyszukane narzędzia hakerskie. Temat ten jest konikiem ekspertów bezpieczeństwa informatycznego, jednak przeciętnego Kowalskiego takie zagrożenia raczej nie interesują.

Dla wielu ludzi część z najbardziej rozpowszechnionych ataków to fikcja. Jeszcze do niedawna ataki APT nie były przedmiotem dyskusji, ponieważ większość z nich była skierowana na organizacje rządowe, więc wszystkie szczegóły dotyczące śledztwa były ściśle poufne, a wpływ na ekonomię trudny do oszacowania z przyczyn oczywistych.

Jednak coś się zmienia w tej materii: ataki APT pojawiły się już w sektorze komercyjnym, a mówiąc ściślej, w sektorze bankowym. Tutaj wyniki można o wiele łatwiej oszacować: straty spowodowane kampanią APT wymierzoną w dziesiątki globalnych instytucji finansowych wyniosły miliard dolarów.

Wektor ataku

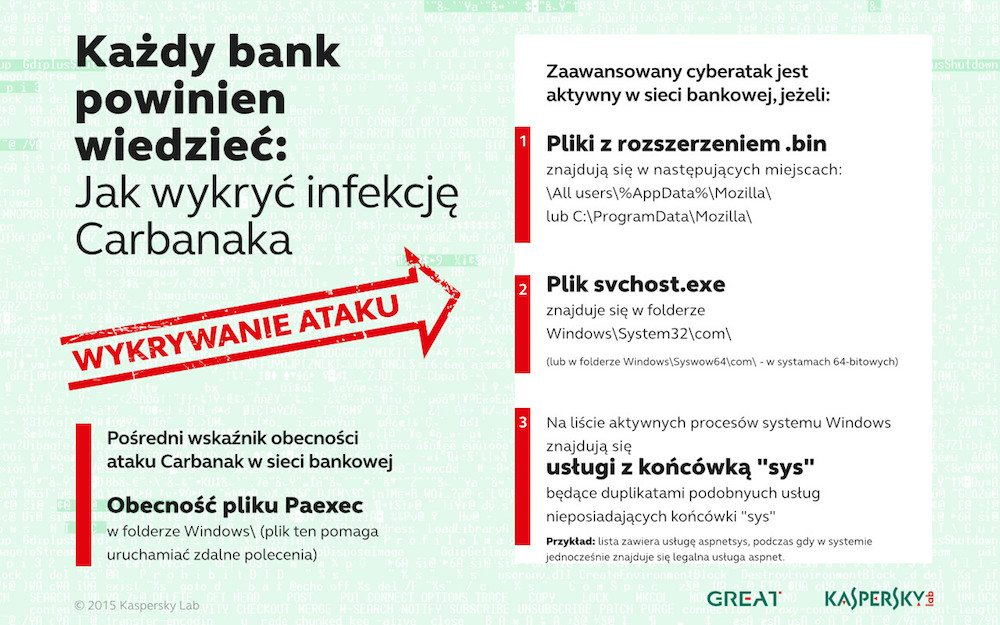

Aby przeniknąć do wewnętrznej sieci banku, atakujący używają wiadomości typu spear phishing, nakłaniają użytkowników do otworzenia ich, a następnie infekują sprzęt szkodliwym oprogramowaniem. Na komputerze ofiary instalują backdoora ze szkodliwym kodem Carberp, od którego wzięła się nazwa kampanii – Carbanak.

Po uzyskaniu kontroli nad zhakowaną maszyną cyberprzestępcy używali jej jako drzwi wejściowych; badali wewnętrzną sieć banku i infekowali inne komputery, sprawdzając, który z nich mógłby im pomóc w uzyskaniu dostępu do krytycznych systemów finansowych.

Następnie przestępcy analizowali narzędzia finansowe wykorzystywane przez banki, przy pomocy keyloggerów i funkcji potajemnego wykonania zrzutu ekranu.

Na koniec hakerzy wypłacali fundusze, definiując najbardziej wygodną metodę na podstawie indywidualnych przypadków – do tego celu używali transferu SWIFT, tworzyli sztuczne konta bankowe, z których gotówka była wypłacana przez specjalne osoby zwane mułami, czy też zdalnie wysyłali do bankomatu polecenia.

Okradzenie konta każdej z ofiar zajmowało złodziejom przeciętnie od dwóch do czterech miesięcy, licząc od pierwszego dnia infekcji aż do wypłaty gotówki.

Szacowanie strat

Tak czy inaczej, przestępcy pozbawili każdego użytkownika banku od 2,5 do 10 milionów dolarów – kwota wygląda oszałamiająco, nawet przy indywidualnej ocenie. Biorąc pod uwagę, że z powodu ataku APT swoje fundusze straciły dziesiątki lub nawet setki organizacji, całkowita suma może wynieść nawet miliard dolarów.

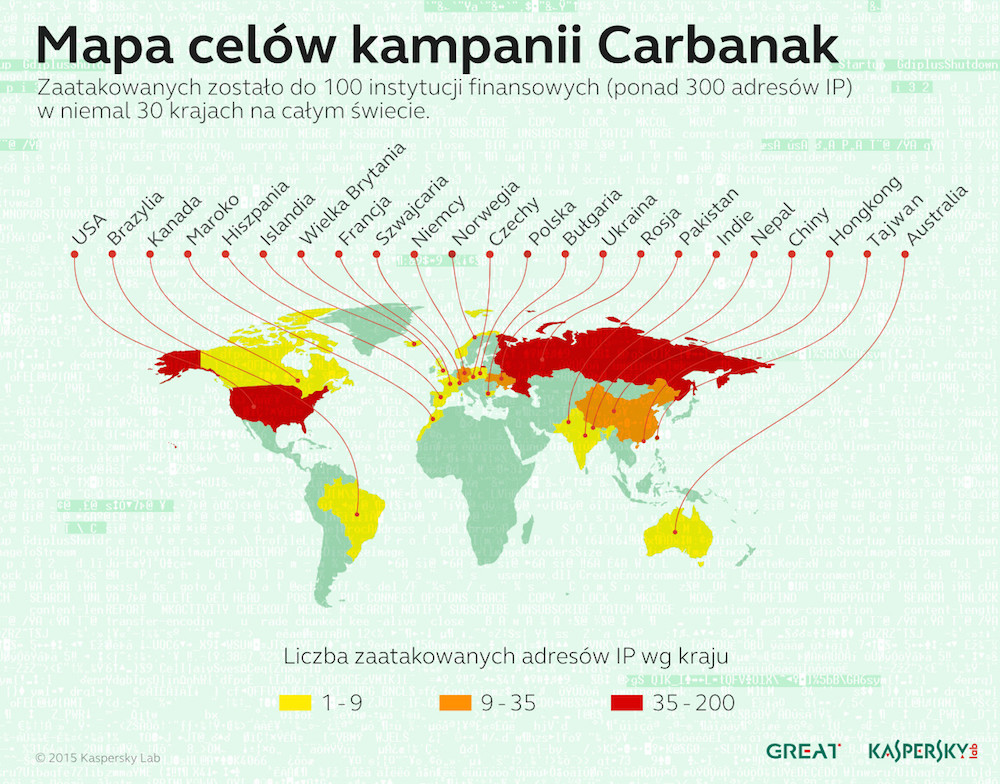

Kraje, które odniosły poważne straty w związku z atakiem, to Rosja, USA, Niemcy, Chiny i Ukraina. Obecnie Carbanak rozszerza swoją działalność na nowe tereny, został już zarejestrowany w Malezji, Nepalu, Kuwejcie i kilku krajach afrykańskich.

Według informacji Kaspersky Lab pierwsze próbki szkodliwego oprogramowania użyte przez Carbanak zostały utworzone w sierpniu 2013 roku. Pierwsze przypadki infekcji datuje się na grudzień 2013. Pierwsza poważna kradzież została zarejestrowana między lutym a kwietniem 2014, a szczyt ataków przypadł na czerwiec 2014.

Wygląda na to, że atakujący nie zatrzymają się, dopóki nie zostaną złapani. Aktualnie nad śledztwem pracuje zarówno wiele krajowych centrów cyberobrony, jak i organizacji międzynarodowych, włącznie z Europolem i Interpolem. Zespół Kaspersky Global Research and Analyst Team (GReAT) także dołączył do podjętych wysiłków.

Hakerzy ukradli miliard dolarów z kilkudziesięciu banków na całym świecie

Jak się chronić przed tym zagrożeniem?

A teraz kilka dobrych informacji dla naszych użytkowników:

- Wszystkie produkty oraz rozwiązania korporacyjne firmy Kaspersky Lab wykrywają znane próbki szkodliwego oprogramowania Carbanak jako Backdoor.Win32.Carbanak oraz Backdoor.Win32.CarbanakCmd.

- Aby zapewnić sobie wysoki poziom ochrony, należy włączyć moduł ochrony proaktywnej, który znajduje się we wszystkich wersjach produktów Kaspersky Lab.

Trzy główne zasady bezpieczeństwa:

- Nigdy nie otwieraj podejrzanych wiadomości e-mail, zwłaszcza tych z załącznikami.

- Regularnie aktualizuj swoje oprogramowanie. Warto tu zaznaczyć, że wspomniana kampania nie używała luk zero-day, lecz wcześniej znane, dla których dostawcy opublikowali łaty bezpieczeństwa.

- Włącz w swoim antywirusie wykrywanie heurystyczne: zwiększy to szansę na wczesne wykrycie próbek malware.

Więcej informacji o kampanii Carbanak i śledztwie naszego zespołu GReAT możecie znaleźć w języku angielskim w serwisie Securelist.

APT

APT

Porady

Porady