Ostatnio wszyscy jesteśmy zalewani wiadomościami od serwisów, których kiedykolwiek użyliśmy. Dowiadujemy się z nich, że ze względu na wprowadzenie zmian w polityce prywatności konieczne jest ponowne zapisanie się do newsletterów — oczywiście jeśli nadal chcemy je otrzymywać.

Może to wyglądać jak międzynarodowy flash mob światowych firm, ale w rzeczywistości próbują one dostosować się do nowej regulacji o ochronie danych osobowych, która obowiązuje od 25 maja 2018 r.

Nowe przepisy RODO dotyczą wszystkich firm działających na terenie Unii Europejskiej. Zobowiązują one do odpowiedzialnego traktowania danych użytkowników: ich bezpiecznego przechowywania, nieudostępniania ich innym bez zgody użytkownika oraz niezwłocznego powiadamiania o ewentualnym incydencie wycieku.

Co więcej, firmy nie mają prawa wysyłać wiadomości do użytkowników bez ich zgody. Dlatego Twoja skrzynka pocztowa pełna jest teraz propozycji ponownego zapisania się do subskrypcji — serwisy chętnie będą Ci wysyłać swoje informacje, ale nie mogą tego robić bez Twojej zgody, którą próbują rozpaczliwie uzyskać.

Oszustwa wykorzystujące temat RODO

Cyberprzestępcy zwęszyli doskonałą okazję: chcą wykorzystać tę sytuację do zdobycia danych użytkowników. W końcu mnóstwo ludzi na całym świecie automatycznie klika opcję „Tak, zgadzam się” w komunikatach i wprowadza swoje dane osobowe tam, gdzie tylko zostaną o to poproszeni.

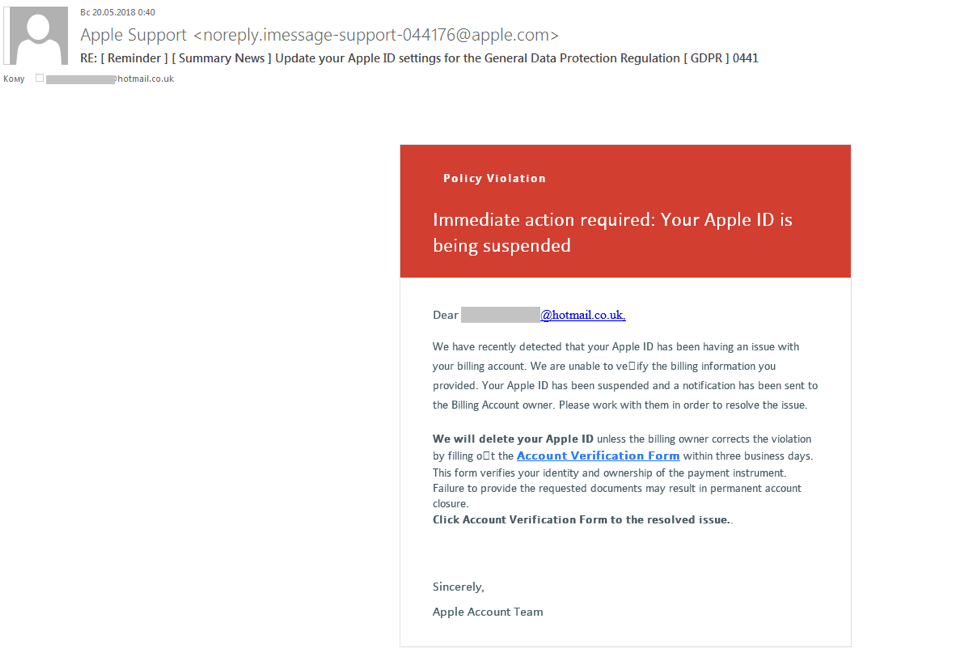

Przykładem może być e-mail, który wydawał się być wysłany przez firmę Apple. Jego odbiorca został poinformowany, że jego konto Apple ID zostało zablokowane i zostanie usunięte w ciągu trzech dni, chyba że… wypełni formularz potwierdzający, że konto należy do niego. Ponadto firma Apple nie może potwierdzić szczegółów płatności — podobno narusza to jej politykę bezpieczeństwa. Oczywiście cała sytuacja nie ma nic wspólnego z firmą Apple. To jest czysty phishing.

Autorzy tej wiadomości wykorzystali najstarszy książkowy przykład socjotechniki: zastraszanie. Obawa utraty tak cennego konta zwiększa szansę, że mniej doświadczeni użytkownicy spanikują i pochopnie klikną łącze, a następnie podadzą swoje informacje tam, gdzie nie powinni. Takie oszustwa są bardzo skuteczne i powszechne.

Jak rozpoznać phishing

Jeśli nie dasz się ponieść emocjom, z łatwością dostrzeżesz, że ktoś próbuje Cię nabrać. Przyjrzyj się tej wiadomości, która teoretycznie z kontem Apple ID.

Większość osób od razu powie, że to oszustwo — nawet bez otwierania jej. Wystarczy spojrzeć na adres nadawcy oraz temat (patrz obrazek). Coś tu nie gra — długi adres e-mail zawierający ogólne słowa i ciąg cyfr; zwłaszcza że wszystkie legalne wiadomości na temat konta Apple ID pochodzą z adresu „appleid@id.apple.com”.

Temat wiadomości również zawiera niepotrzebne cyfry. Spamerzy ich używają, aby wytworzyć tzw. szum informacyjny i aby wiadomości wyglądały unikatowo. Co więcej, skrót „RE” ma sugerować, że jest to odpowiedź na Twoją poprzednią wiadomość. To oczywista oznaka oszustwa, szczególnie jeśli nigdy nie pisałeś do firmy (zabieg ten ma na celu ominięcie filtrów chroniących przed spamem).

Jeżeli patrząc na temat i adres nadawcy, nie możesz jednoznacznie powiedzieć, czy wiadomość jest oryginalna, wszelkie wątpliwości powinna rozwiać analiza tekstu wiadomości. Żadna szanująca się firma, która posiada Twoje dane, nie zwróci się do Ciebie, zaczynając od adresu e-mail zamiast imienia i nazwiska.

Innym sposobem rozpoznania oszukańczej wiadomości e-mail jest przyjrzenie się adresowi łącza, które masz kliknąć. Gdy nakierujesz na niego kursor myszy, zostanie wyświetlony prawdziwy adres — gdzieś w okolicy lub w lewym dolnym rogu okna przeglądarki. Nie powinny się tam znajdować żadne dziwne domeny czy skrócone łącza, takie jak bit.ly lub podobne.

Jak ochronić swoje dane

- Nigdy nie podawaj swoich informacji osobistych na podejrzanych stronach. Jedynym wyjątkiem są oficjalne strony.

- Zanim klikniesz łącze umieszczone w wiadomości i zgodzisz się na podanie informacji osobistych, upewnij się, że wiadomość ta pochodzi od oryginalnego nadawcy. Sprawdź adres nadawcy, temat i treść. Jeśli coś wygląda dziwnie, nie klikaj. Skontaktuj się z działem pomocy technicznej serwisu, który rzekomo wysłał tę informację. Z pewnością uzyskasz konkretne informacje.

- Korzystaj z niezawodnego programu zabezpieczającego, np. Kaspersky Internet Security, który ma funkcje ochrony przed spamem i phishingiem. Potrafią one filtrować wątpliwe wiadomości i ostrzegą Cię przed podejrzanymi łączami.

phishing

phishing