Kompatybilność produktów firmy Kaspersky Lab z systemem Windows 10

Wczoraj odbyła się oficjalna premiera systemu Windows 10. Z pewnością wielu użytkowników tego systemu ma zamiar skorzystać z aktualizacji do nowszej wersji. Jeśli jesteś wśród nich, a dodatkowo używasz produktów

kompatybilność

kompatybilność

auto

auto

Ashley Madison

Ashley Madison

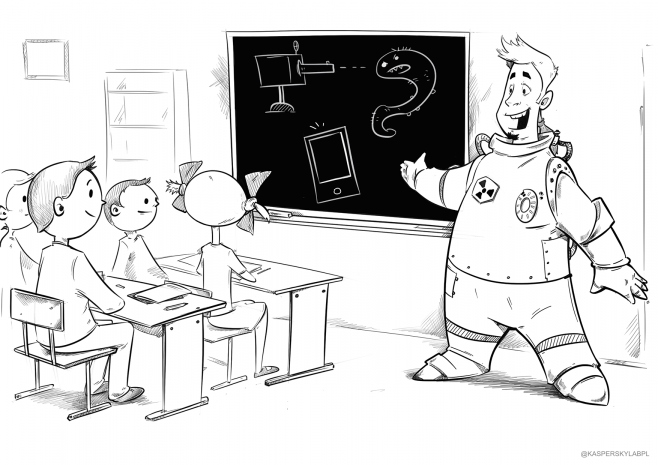

bezpieczeństwo

bezpieczeństwo

atak

atak

radar

radar

Abacus

Abacus